El Blindaje Humano: Estrategias contra la Ingeniería Social

Más allá de los Firewalls

En el ecosistema de la ciberseguridad, solemos invertir grandes recursos en software y hardware, olvidando que el eslabón más vulnerable —y a la vez el más fuerte si se entrena adecuadamente— es el ser humano. La ingeniería social no es un ataque informático convencional; es una técnica de manipulación psicológica que busca explotar vulnerabilidades cognitivas para obtener accesos que los sistemas técnicos protegen.

Este blog recopila nuestra trayectoria académica en el análisis de estas amenazas, desde la identificación de vectores de ataque hasta la implementación de contramedidas robustas para proteger la identidad digital y los activos organizacionales.

El Arte del Engaño

¿Por qué es vital entender la ingeniería social? No se trata solo de correos sospechosos; es entender los mecanismos de efecto y las vulnerabilidades humanas. Como señalan Wang, Zhu y Sun (2021), los atacantes aprovechan la confianza, la obediencia a la autoridad y la urgencia para anular nuestro juicio crítico. En este video, exploramos los fundamentos de cómo un atacante diseña un escenario de engaño.

Anatomía de un Ataque

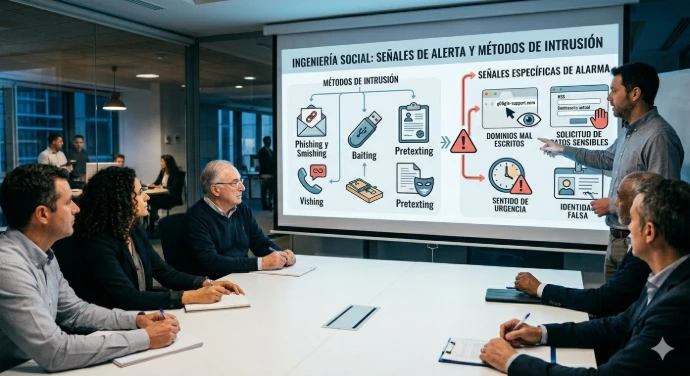

Identificando señales de alerta y métodos de intrusión Para integrar soluciones efectivas, primero debemos saber qué estamos buscando. La ingeniería social se manifiesta en diversas formas:

Phishing y variaciones (Smishing/Vishing): El uso de canales digitales y telefónicos para la suplantación.

Baiting y Pretexting: La creación de escenarios ficticios para que la víctima baje la guardia.

En la siguiente presentación, detallamos cómo estas amenazas se materializan en el entorno corporativo y qué señales específicas (como dominios mal escritos o solicitudes de datos sensibles) deben activar nuestras alarmas.

Más información en el siguiente enlace.

información Diapositivas

Descubre nuevas oportunidades

Integrando soluciones para contrarrestar el robo de identidad La prevención no es un evento aislado, sino un proceso continuo. Basándonos en las buenas prácticas propuestas por Arroyo, Gayoso y Hernández (2020), hemos sintetizado las defensas esenciales:

MFA (Autenticación Multifactor): La barrera técnica más eficaz contra el robo de credenciales.

Protocolos de Verificación: Canales oficiales para validar solicitudes de información.

Higiene Digital: Manejo seguro de enlaces y archivos adjuntos.

El Factor de Sensibilización

La cultura de seguridad como defensa principal Para cerrar este blog, presentamos un podcast colaborativo. En él, discutimos por qué la sensibilización no es solo "dar una charla", sino crear una cultura donde cada empleado se sienta responsable de la seguridad. Analizamos cómo las soluciones basadas en ingeniería social (como simulacros de phishing controlados) ayudan a fortalecer la resiliencia de la organización.